Il Vulnerability Assessment o VA è una procedura di identificazione delle vulnerabilità esistenti nella rete aziendale o nelle web applications, che dovrebbe essere adottata in tutte le aziende che operano su reti informatiche. La sua prerogativa è quella di evidenziare delle vulnerabilità all’interno della rete, sia dal punto di vista infrastrutturale che applicativo, per misurare il loro impatto sulla sicurezza e dare la possibilità agli IT di porvi rimedio. Una volta identificate esse sono classificate in base alla gravità e fornita una valutazione del rischio associato in un comodo report personalizzato a più livelli di lettura anche per i non addetti IT.

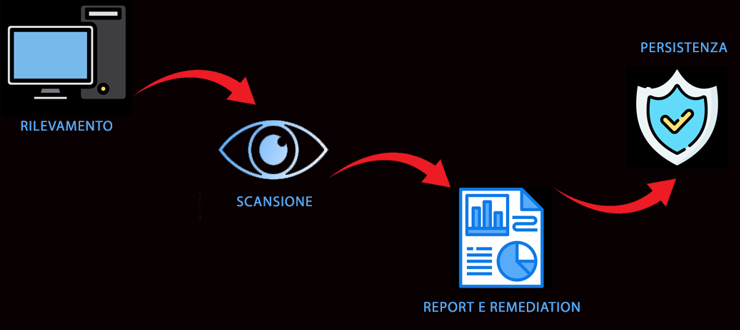

Gli step di un VA classico sono quelli elencati qui sotto:

E i vantaggi per un’azienda?

Il motivo principale per eseguire regolarmente questa attività è dovuto al panorama della cybersecurity che è in costante evoluzione: secondo un report di Kaspersky, ogni giorno vengono generati 400000 nuovi file malevoli e un attacco andato a segno ogni 43 minuti; e per quanto riguarda le vulnerabilità sono stati calcolate 8000 nuove vulnerabilità pubblicate solo nel primo quarter del 2022.

Individuare le vulnerabilità e correggerle prima che vengano sfruttate da hacker o attaccanti malevoli è fondamentale.

Inoltre un vulnerability assessment regolare può contribuire a migliorare la reputazione dell’azienda, in quanto essere in grado di dimostrare che si adottano misure di sicurezza efficaci e si proteggono i dati dei clienti può aumentare la fiducia e l’affidabilità dell’azienda nel mercato.

Un VA che si rispetti vaglia tutta la rete, essa sia software o fisica, recandosi in loco sull’azienda del cliente. Occorre un certo grado di senority per comprenderne l’architettura nella sua completa interezza, coprendo ad esempio scenari di attacco sulla rete wifi da fuori il perimetro aziendale, e molti altri.

Il nostro procedimento è totalmente proattivo e a zero knowledge, discutendo il report in presenza col cliente.

Perché noi possiamo farlo così?

Vi basta guardare il nostro curriculum e le certificazioni tecniche personali dell’hacker che vi farà l’asset e comprenderete come spesso veniamo interpellati per aiutare le aziende che operano nella cybersecurity. Perché siamo un punto di riferimento. Perché la nostra competenza è sulle persone, non sul numero indefinito di componenti dell’azienda. Nomi e Cognomi, li potete verificare da voi.

Succede dappertutto? Non crediamo proprio.